Akira Ransomware: Kritische Erkenntnisse & Lösungen zur schnellen Wiederherstellung

Akira ist ein äußerst aggressiver Ransomware-Stamm, der für seine schnelle Verschlüsselung und Erpressungstaktiken gegen Unternehmen jeder Größe bekannt ist. Erfahren Sie, wie er operiert, betrachten Sie reale Fälle und erhalten Sie fachmännische Unterstützung, um Ihre Daten wiederherzustellen und den Betrieb wieder aufzunehmen.

Was ist Akira Ransomware?

Akira ist eine höchst aggressive Gruppe, die für tausende bestätigte Angriffe weltweit verantwortlich ist. Sie zielt auf Unternehmen jeder Größe ab, verschlüsselt kritische Daten und fordert Lösegelder von tausenden bis Millionen von Dollar. Sie sind bekannt dafür, Daten während der Angriffe zu stehlen und diese auf ihrem öffentlichen Blog zu veröffentlichen.

Schnelle Verschlüsselung

Akira Ransomware verfügt über eine der schnellsten Ransomware-Verschlüsselungsgeschwindigkeiten, was die Eindämmung von Angriffen erschwert.Doppelte Erpressungstaktiken

Stiehlt sensible Daten vor der Verschlüsselung von Dateien und droht mit öffentlicher Veröffentlichung.Ransomware-as-a-Service (RaaS)

Cyberkriminelle können Akira leicht verbreiten, was es zu einer globalen Bedrohung macht.Verbreitet sich über Netzwerke

Zielt auf gesamte IT-Infrastrukturen ab, nicht nur auf einzelne Geräte.Warum Sie nicht versuchen sollten, es alleine zu beheben

Wenn Ihr Unternehmen von Akira Ransomware betroffen ist, können falsche Schritte zu permanentem Datenverlust

oder rechtlichen Risiken führen. Wie ein Tatort muss ein Ransomware-Angriff bewahrt werden – Manipulation

verschlüsselter Dateien, Versuche der Selbstwiederherstellung oder Kommunikation mit den Angreifern können

kritische Beweise zerstören und Ihre Wiederherstellungschancen verringern.

Die richtige Reaktion in den ersten Momenten nach einem Akira-Angriff kann den Unterschied

zwischen vollständiger Wiederherstellung und permanentem Datenverlust ausmachen. Befolgen Sie diese kritischen Schritte, um Ihre

Daten zu schützen und Ihre Chancen zur Wiederherstellung des Betriebs zu maximieren.

Was zu tun ist, wenn Ihre Daten von Akira verschlüsselt wurden

Wenn Sie Opfer von Ransomware geworden sind, befolgen Sie diese entscheidenden Schritte:

24/7 Ransomware-Wiederherstellungshilfe anfordern

Erhalten Sie Expertenberatung zur sicheren Bewertung, Eindämmung und Wiederherstellung.

Infizierte Systeme isolieren

Trennen Sie infizierte Geräte, um die Ausbreitung zu stoppen. Vermeiden Sie Selbstwiederherstellungsversuche.

Beweise sofort sichern

Bewahren Sie Erpresserschreiben Protokolle auf. Starten Sie nichts neu und modifizieren Sie nichts.

AKIRA-RANSOMWARE FAKTEN STATISTIKEN

LÖSEGELDBETRÄGE

Akira-Ransomware zielt oft auf große Unternehmen oder Organisationen mit komplexen Angriffen ab.

Die Lösegeldforderungen von Akira reichen von 100.000 Dollar bis in die Millionen. Lösegelder werden in der Regel in Bitcoin gezahlt. Schnellkaufmethoden für Bitcoin mit PayPal oder Kreditkarten funktionieren für diese Größenordnung von Lösegeldzahlungen nicht, und es ist wichtig, Expertenrat einzuholen, um sicherzustellen, dass eine Zahlung dieser Größenordnung rechtlich konform ist.

DURCHSCHNITTLICHE DAUER

Akira-Ransomware-Angriffe sind komplex und können zu längeren Ausfallzeiten führen. Dies liegt im Allgemeinen an der Höhe der Lösegeldforderungen und der Logistik, die erforderlich ist, um eine konforme Zahlungsabwicklung sicherzustellen.

Für die meisten Ransomware-Opfer sind die Ausfallzeiten der kostspieligste Teil des Vorfalls. Es kann auch erheblichen Reputationsschaden verursachen.

Wir haben umfangreiche Erfahrung mit Akira-Ransomware und verstehen sehr gut, wie die Bande operiert. Dies ermöglicht es uns, Angriffe schnell zu lösen und Dateien wiederherzustellen.

FALLAUSGÄNGE

Es gibt mehrere Banden, die Akira-Ransomware betreiben. Die meisten von ihnen liefern nach Erhalt der Zahlung zuverlässig funktionierende Entschlüsselungsprogramme, aber es ist wichtig sicherzustellen, dass Sie es mit einer bekannten Bande zu tun haben, da einige Ransomware-Banden dafür bekannt sind, Zahlungen einzuziehen und ohne Bereitstellung von Entschlüsselungsschlüsseln zu verschwinden.

HÄUFIGE ANGRIFFSVEKTOREN

Die am häufigsten von Akira-Ransomware verwendete Methode zur Infizierung von Opfern ist Phishing.

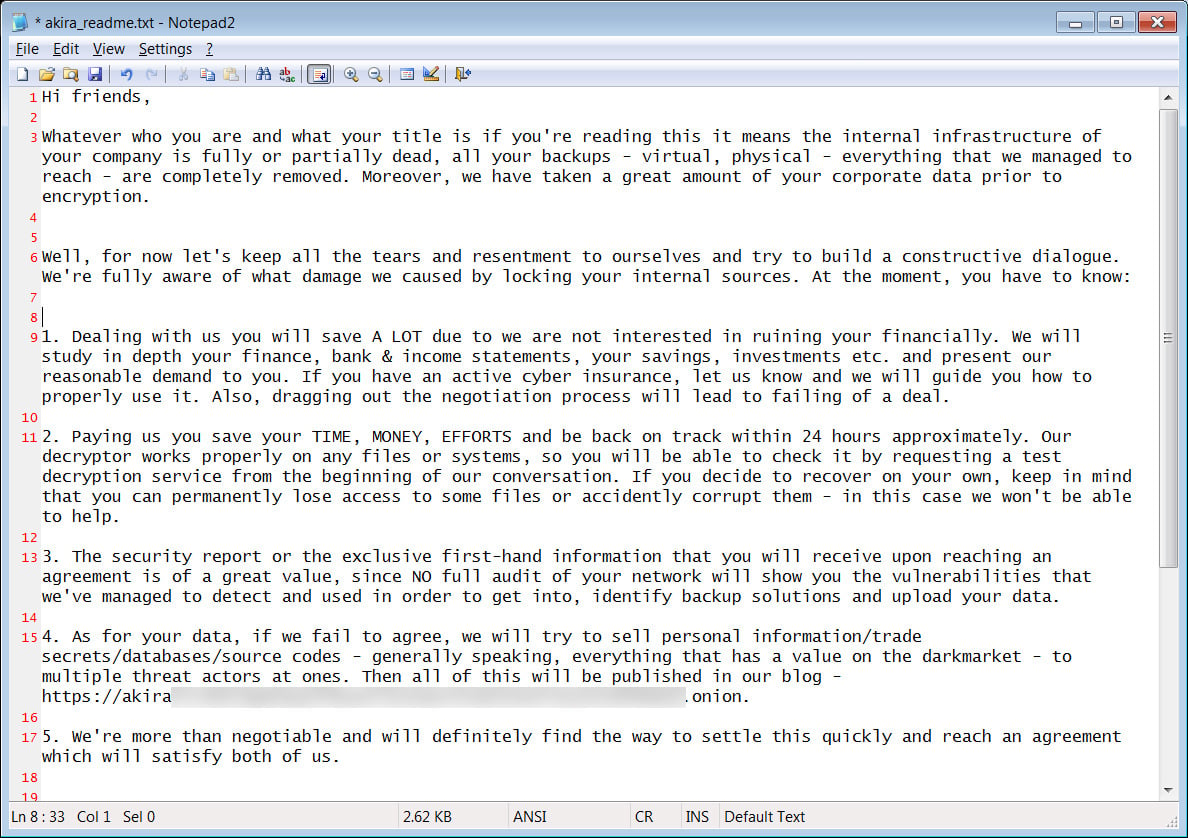

Eine typische Akira-Ransomware-Nachricht

Dies ist eine durchschnittliche Akira-Ransomware-Notiz. (Mit leichter Redaktion im Interesse der öffentlichen Sicherheit)

Häufig gestellte Fragen

Die Entschlüsselung hängt von der jeweiligen Ransomware-Variante ab. In einigen Fällen gibt es öffentlich verfügbare Entschlüsselungstools, aber nicht jeder Angriff hat eine bekannte Lösung. Sie können eine kostenlose Anfrage zur Ransomware-Wiederherstellung einreichen, und wir prüfen mögliche Entschlüsselungsmethoden.