Dharma-Ransomware-Wiederherstellungs- und Entfernungsexperten

Hat Dharma-Ransomware die Dateien Ihres Unternehmens als Geisel genommen? Falls Dateien mit einer .DHARMA-Erweiterung verschlüsselt wurden und Sicherungen fehlgeschlagen sind, handelt es sich um eine äußerst kritische Situation. Zögern Sie nicht, wir sind hier, um Ihnen zu helfen. Diese Seite bietet detaillierte Informationen bezüglich Dharma-Ransomware, Entschlüsselung, Wiederherstellung, Entfernung und Statistiken. Kontaktieren Sie uns jetzt, um Ihnen bei der Wiederherstellung nach einem Dharma-Ransomware-Angriff zu helfen.

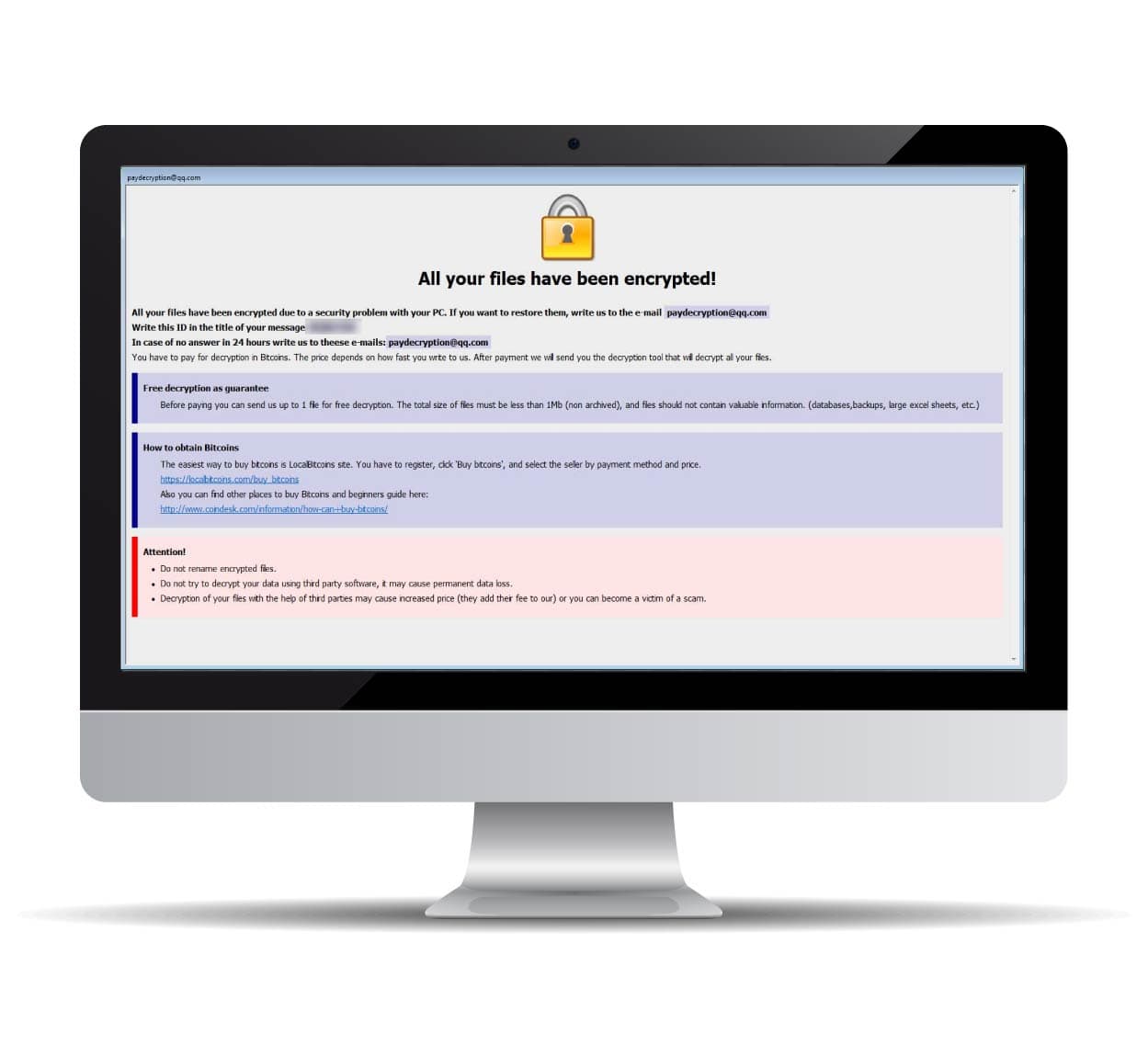

Wie erkenne ich, ob unser Unternehmen von Dharma-Ransomware betroffen ist?

Eine Dharma-Verschlüsselungs-Nutzlast ist ein sogenannter Ransomware-Trojaner, der einen gesamten PC oder eine Vielzahl, wenn nicht alle Maschinen in Ihrem Netzwerk verschlüsselt. Erstmals entdeckt etwa am 21. Oktober 2017, war Dharma-Ransomware ursprünglich als Crysis bekannt und stand in enger Beziehung zu XTBL. Sobald Dateien verschlüsselt sind, fordern Hacker eine Bitcoin-Zahlung, um die Ransomware-Verschlüsselung zu entfernen.

Es gibt über 30 Varianten des Virus mit einer Reihe von Dateierweiterungen wie .BMP, .BIP und .COMBO unter vielen anderen.

Wie die meisten anderen Ransomware-Varianten wird Dharma am häufigsten über einen offenen RDP-Port (Remote Desktop Protocol) verbreitet, entweder durch die Verwendung verschiedener Exploits und Schwachstellen, die dem Remote Desktop innewohnen, oder durch Wörterbuch- oder Brute-Force-Angriffe. Sobald die Angreifer Zugang erlangt haben, werden verschiedene Methoden eingesetzt, um sich lateral auszubreiten, wie beispielsweise die Verwendung von Mimikatz, um administrativen Zugriff oder Kontrolle über weitere Maschinen im Netzwerk zu erlangen. Währenddessen positionieren sich die Angreifer, um ihre Verschlüsselung zum opportunen Zeitpunkt zu starten, während sie die Unternehmensaktivitäten überwachen, um den Wert zu ermitteln und ihre Strategie zu perfektionieren.

Was sollte ich tun, wenn meine Daten von Dharma-Ransomware verschlüsselt wurden?

Wenn Sie Opfer von Ransomware geworden sind, befolgen Sie diese entscheidenden Schritte:

24/7 Ransomware-Wiederherstellungshilfe anfordern

Erhalten Sie Expertenberatung zur sicheren Bewertung, Eindämmung und Wiederherstellung.

Infizierte Systeme isolieren

Trennen Sie infizierte Geräte, um die Ausbreitung zu stoppen. Vermeiden Sie Selbstwiederherstellungsversuche.

Beweise sofort sichern

Bewahren Sie Erpresserschreiben Protokolle auf. Starten Sie nichts neu und modifizieren Sie nichts.

Dharma-Ransomware-Statistiken Fakten

LÖSEGELDBETRÄGE

Die Natur eines Dharma-Ransomware-Angriffs variiert je nach dem verantwortlichen Hacker oder der Hackergruppe. Dies führt zu unterschiedlichen Lösegeldforderungen, die jeder Hacker oder jede Gruppe verlangt.

Die durchschnittliche Dharma-Lösegeldsumme liegt zwischen 2.000 und 8.000 US-Dollar. Im vergangenen Jahr hat der Durchschnittsbetrag jedoch die 8.000-Dollar-Marke überschritten. Zusätzlich fallen etwa 10% Bitcoin-Wechselgebühren für die Nutzung von Schnellkaufmethoden wie PayPal oder Kreditkarte an.

DURCHSCHNITTLICHE DAUER

Die Ausfallzeit bei Dharma-Ransomware ist etwas länger als bei normalen Ransomware-Angriffen. Der manuelle Prozess der E-Mail-basierten Kommunikation mit den Angreifern kann die Reaktionszeit erheblich verlängern.

Abhängig von der Größe Ihres Unternehmens und der Häufigkeit der Nutzung von IT-Systemen in Ihrem Tagesgeschäft stellt dies den kostspieligsten Teil dieses Vorfalls dar. Zusätzlich zur Nichtverfügbarkeit Ihrer IT-Systeme schädigt dies den Ruf Ihres Unternehmens.

Ihr Ziel sollte es sein, Ihre Systeme so schnell wie möglich wieder in einen produktiven Zustand zu versetzen. Der beste Weg, dies zu erreichen, ist es, Experten hinzuzuziehen, die über umfassende Kenntnisse der Dharma-Ransomware verfügen und die IT-Systeme wieder zum Laufen bringen.

FALLAUSGÄNGE

Es besteht eine hohe Wahrscheinlichkeit, nach der Zahlung an die Angreifer einen funktionierenden Dharma-Entschlüsseler zu erhalten. Es gibt jedoch nie eine Garantie, überhaupt einen funktionierenden Entschlüsselungsschlüssel zu bekommen.

Abhängig von der Dateierweiterung und der E-Mail-Adresse der Angreifer variieren die Chancen, nach der Zahlung einen funktionierenden Dharma-Entschlüsseler zu erhalten.

Einige Angreifer haben einen guten Ruf dafür, funktionierende Dharma-Entschlüsseler bereitzustellen. Andere sind als Betrüger bekannt und werden niemals einen Dharma-Entschlüsseler aushändigen.

HÄUFIGE ANGRIFFSVEKTOREN

Der häufigste Angriffsvektor für Dharma-Ransomware ist eine ungesicherte RDP-Verbindung (Remote Desktop Protocol). Gefolgt von Phishing-E-Mails und Sicherheitslücken.

2- [email protected] (IN PROGRESS)

3- [email protected] (EMAIL ACCOUNT SUSPENDED)

4- [email protected] (IN PROGRESS)

5- [email protected] (EMAIL ACCOUNT SUSPENDED)

6- [email protected] (CLOSED AUTOMATICALLY SINCE 06/05/2019 ACCORDING TO EMAIL SERVICE PROVIDER)

7- [email protected] (DOMAIN IS SUSPENDED SO EMAIL ACCOUNT IS DISABLED)

8- [email protected] (EMAIL ACCOUNT SUSPENDED)

9- [email protected] (EMAIL ACCOUNT CLOSED)

10- [email protected] (IN PROGRESS)

11- [email protected] (EMAIL ACCOUNT SUSPENDED)

12- [email protected] (IN PROGRESS)

13- [email protected] (EMAIL ACCOUNT DISABLED)

14- [email protected] (EMAIL ACCOUNT DISABLED)

15- [email protected] (EMAIL ACCOUNT DISABLED)

16- [email protected] (EMAIL ACCOUNT SUSPENDED)

17- [email protected] (IN PROGRESS)

18- [email protected] (EMAIL ACCOUNT SUSPENDED)

19- [email protected] (EMAIL ACCOUNT SUSPENDED)

20- [email protected] (IN PROGRESS)

21- [email protected] (IN PROGRESS)

22- [email protected] (IN PROGRESS)

23- [email protected] (EMAIL ACCOUNT SUSPENDED)

24- [email protected] (EMAIL ACCOUNT SUSPENDED)

25- [email protected] (EMAIL ACCOUNT SUSPENDED)

26- [email protected] (IN PROGRESS)

27- [email protected] (EMAIL ACCOUNT SUSPENDED)

28- [email protected] (EMAIL ACCOUNT SUSPENDED)

29- [email protected] (IN PROGRESS, same person as #32)

30- [email protected] (EMAIL ACCOUNT SUSPENDED, same person as #31)

31- [email protected] (IN PROGRESS, same person as #30)

32- [email protected] (EMAIL ACCOUNT SUSPENDED, same person as #29)

33- [email protected] (IN PROGRESS)

34- [email protected] or [email protected] (IN PROGRESS)

35- [email protected] (IN PROGRESS)

36- [email protected] (IN PROGRESS)

37- [email protected] (IN PROGRESS)

38- [email protected] (IN PROGRESS)

39- [email protected] (IN PROGRESS)

40- [email protected] (EMAIL ACCOUNT SUSPENDED)

41- [email protected] (IN PROGRESS)

Wie man Dharma-Ransomware identifiziert

Dharma-Entschlüsselungs-Demonstration

Erleben Sie einen Ransomware-Angriff oder eine Cybersicherheitsverletzung?

Jetzt Hilfe anfordernHäufig gestellte Fragen

Die Entschlüsselung hängt von der jeweiligen Ransomware-Variante ab. In einigen Fällen gibt es öffentlich verfügbare Entschlüsselungstools, aber nicht jeder Angriff hat eine bekannte Lösung. Sie können eine kostenlose Anfrage zur Ransomware-Wiederherstellung einreichen, und wir prüfen mögliche Entschlüsselungsmethoden.