Phobos Ransomware: Was Sie wissen müssen wie Sie sich schnell erholen

Wenn Sie von der Phobos-Ransomware betroffen sind, befinden Sie sich möglicherweise in einer Notlage. Dennoch ist es wichtig, Ruhe zu bewahren. Auf dieser Seite können Sie mehr über die Phobos-Ransomware erfahren und wie Sie sie identifizieren und entfernen können. Für eine individuelle Unterstützung können Sie auch rund um die Uhr unser Team von Ransomware-Datenwiederherstellungsexperten kontaktieren und eine KOSTENLOSE Beratung sowie eine sofortige Schadensbeurteilung erhalten.

Wie erkenne ich, ob mein System von der Phobos-Ransomware infiziert wurde?

Phobos Ransomware ist ein äußerst aggressiver Ransomware-Stamm, bekannt für seine schnelle Verschlüsselung und Erpressungstaktiken gegen Unternehmen jeder Größe. Erfahren Sie, wie es funktioniert, betrachten Sie reale Fälle und erhalten Sie Expertenunterstützung, um Ihre Daten wiederherzustellen und den Betrieb wieder aufzunehmen.

Die Phobos-Ransomware ist ein neuartiger Ransomware-Virusstamm, der erstmals 2017 auftauchte. Sie ist eng mit der Dharma-Ransomware verwandt. Phobos verwendet einen AES-256-Bit-Verschlüsselungsstandard, was es nahezu unmöglich macht, Ihre Dateien mit einem kostenlosen Entschlüsselungstool wiederherzustellen.

Schnelle Verschlüsselung

Eine der schnellsten Ransomware-Verschlüsselungsgeschwindigkeiten, was Angriffe schwieriger zu stoppen macht.Deaktiviert Backups

Sucht aktiv nach Backups und löscht diese, um eine einfache Wiederherstellung nach der Verschlüsselung zu verhindern.Persistenzmechanismen

Installiert versteckte Werkzeuge, um langfristigen Zugriff aufrechtzuerhalten und Systeme erneut zu infizieren.Warum Sie nicht versuchen sollten, es alleine zu beheben

Wenn Phobos Ransomware Ihr Unternehmen getroffen hat, können falsche Schritte zu permanentem Datenverlust

oder rechtlichen Risiken führen. Wie bei einem Tatort muss ein Ransomware-Angriff bewahrt werden – Manipulationen

an verschlüsselten Dateien, Versuche der Selbstwiederherstellung oder Kontaktaufnahme mit den Angreifern können

kritische Beweise zerstören und Ihre Wiederherstellungschancen verringern.

Die richtige Reaktion in den ersten Momenten nach einem Phobos-Angriff kann den Unterschied

zwischen vollständiger Wiederherstellung und permanentem Datenverlust ausmachen. Befolgen Sie diese kritischen Schritte, um Ihre

Daten zu schützen und Ihre Chancen auf Wiederherstellung des Betriebs zu maximieren.

Was sollte ich tun, wenn meine Daten von Phobos verschlüsselt wurden?

Wenn Sie Opfer von Ransomware geworden sind, befolgen Sie diese entscheidenden Schritte:

24/7 Ransomware-Wiederherstellungshilfe anfordern

Erhalten Sie Expertenberatung zur sicheren Bewertung, Eindämmung und Wiederherstellung.

Infizierte Systeme isolieren

Trennen Sie infizierte Geräte, um die Ausbreitung zu stoppen. Vermeiden Sie Selbstwiederherstellungsversuche.

Beweise sofort sichern

Bewahren Sie Erpresserschreiben Protokolle auf. Starten Sie nichts neu und modifizieren Sie nichts.

Phobos-Ransomware-Statistiken -Fakten

LÖSEGELDBETRÄGE

Gruppen, die Phobos-Ransomware einsetzen, zielen oft auf große Organisationen ab. Infolgedessen sind die durchschnittlichen Lösegeldforderungen für Phobos recht hoch.

Die Forderungen liegen oft im Bereich von 5.000 bis 25.000 US-Dollar.

Die Opfer sehen sich mit unerwarteten Kosten beim Kauf und Transfer von Kryptowährungen konfrontiert, üblicherweise entstehen hier zusätzliche Anschaffungskosten von 10% für schnelle Kaufoptionen über PayPal und/oder Kreditkarten.

DURCHSCHNITTLICHE DAUER

Die Ausfallzeit durch die Phobos-Ransomware ist etwas länger als bei normalen Ransomware-Angriffen. Der manuelle Prozess der E-Mail-basierten Kommunikation mit den Angreifern kann zu einer erheblichen Verzögerung der Reaktionszeit führen.

Abhängig von Ihrer Unternehmensgröße und der Häufigkeit der Nutzung von IT-Systemen in Ihrem Tagesgeschäft ist dies der kostspieligste Teil dieses Vorfalls. Zusätzlich zur Nichtverfügbarkeit Ihrer IT-Systeme schädigt dies den Ruf Ihres Unternehmens.

Ihr Ziel sollte es sein, Ihre Systeme so schnell wie möglich wieder in einen produktiven Zustand zu versetzen. Der beste Weg dafür ist, Experten hinzuzuziehen, die über umfangreiches Wissen über die Phobos-Ransomware verfügen und die IT-Systeme wieder zum Laufen bringen.

FALLAUSGÄNGE

Es besteht eine hohe Wahrscheinlichkeit, nach der Zahlung an die Angreifer einen funktionierenden Phobos-Entschlüsseler zu erhalten. Allerdings gibt es nie eine Garantie, überhaupt einen funktionierenden Entschlüsselungsschlüssel zu bekommen.

Einige Angreifer haben einen guten Ruf dafür, funktionierende Phobos-Entschlüsseler bereitzustellen. Andere sind als Betrüger bekannt und werden niemals ein Entschlüsselungstool zur Verfügung stellen.

Leider werden die Hacker die Lösegeldzahlung erhalten und damit davonkommen, wobei das Opfer auf der Strecke bleibt.

HÄUFIGE ANGRIFFSVEKTOREN

Der häufigste Angriffsvektor für die Phobos-Ransomware ist eine ungesicherte RDP-Verbindung (Remote Desktop Protocol), gefolgt von Phishing-E-Mails und Sicherheitslücken.

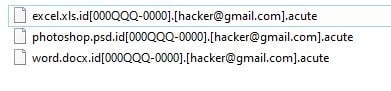

Wie man die Phobos-Ransomware identifiziert

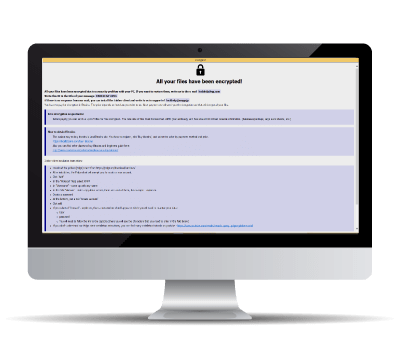

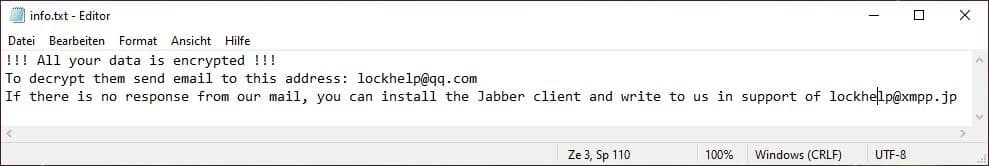

Dies ist eine durchschnittliche Phobos-Ransomware-Notiz. (Mit leichter Redaktion im Interesse der öffentlichen Sicherheit)

Demonstration des Phobos-Entschlüsselungsprogramms

Dies ist eine technische Demonstration des Phobos-Entschlüsselungsprogramms. Copyright by BeforeCryptErleben Sie einen Ransomware-Angriff oder eine Cybersicherheitsverletzung?

Jetzt Hilfe anfordernHäufig gestellte Fragen

Die Entschlüsselung hängt von der jeweiligen Ransomware-Variante ab. In einigen Fällen gibt es öffentlich verfügbare Entschlüsselungstools, aber nicht jeder Angriff hat eine bekannte Lösung. Sie können eine kostenlose Anfrage zur Ransomware-Wiederherstellung einreichen, und wir prüfen mögliche Entschlüsselungsmethoden.