Kontaktieren Sie unsere Ransomware- und Cybersecurity-Experten

Wir werden uns so schnell wie möglich bei Ihnen melden!

Hier erhalten Sie einige Denkanstöße, bevor wir fortfahren:

Für Einzelpersonen und Unternehmen, die nicht wissen, wie sie ihre Identitäten, Finanztransaktionen und Daten sicher aufbewahren können, ist das Internet gleichbedeutend mit dem Tod. Für andere ist es ein Segen!

In diesem Handbuch untersuchen wir den Unterschied zwischen AES- und RSA-Verschlüsselung, den Industriestandards der Verschlüsselung zur Sicherung von Daten und zur Minimierung des Verlustrisikos.

Was ist Verschlüsselung und wie funktioniert sie?

Unter Verschlüsselung versteht man die Sicherung der Originaldaten durch Maskierung und Veränderung der Gesamtheit der Informationen, sodass kein Unbefugter auf sie zugreifen kann. Dieser Prozess erzeugt einen Schlüssel, mit dem die Daten entschlüsselt und in ihrer ursprünglichen Form abgerufen werden können.

Damit soll sichergestellt werden, dass nur der ursprüngliche Datenbesitzer mit einem verifizierten Schlüssel Zugriff auf die Daten hat.

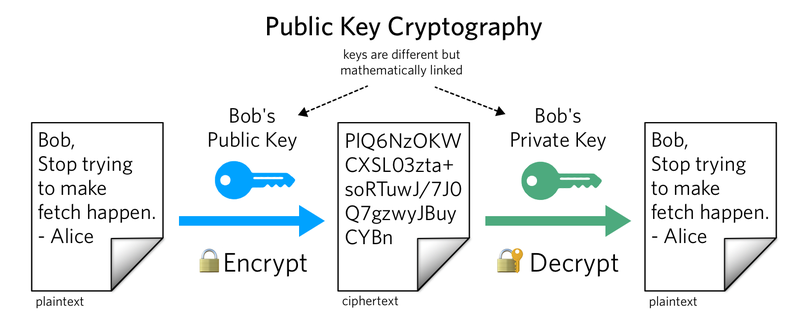

Beim Ver- und Entschlüsseln können Sie entweder symmetrische oder asymmetrische Schlüssel verwenden. Ersteres bezieht sich auf denselben Schlüssel zum Ver- und Entschlüsseln, während letzteres eine Verschlüsselungstechnologie ist, bei der sich der Entschlüsselungsschlüssel vom Verschlüsselungsschlüssel unterscheidet.

Heute verfügen wir über zwei führende Verschlüsselungsstandards, die weltweit zum Schutz von Daten verwendet werden, AES und RSA zur Datensicherung, und beide haben ihre eigenen Zwecke.

Was ist die AES-Verschlüsselung?

Bei der AES-Verschlüsselung, auch als Advanced Encryption Standard bekannt, handelt es sich um die branchenführende symmetrische Verschlüsselungstechnologie nach Militärstandard, die zur Verschlüsselung „streng geheimer“ Daten verwendet wird. Der Erfolg der Verschlüsselung ist darauf zurückzuführen, dass die Nationale Sicherheitsbehörde (NSA) die AES-256-Bit-Verschlüsselung verwendet, um streng geheime Landesinformationen zu sichern.

Abbildung 1. Funktionsweise der AES-Verschlüsselung (Verwendung eines einzelnen Schlüssels) Quelle

Bekanntheit erlangte diese Methode bereits 1997, als das NIST (National Institute of Standards and Technology) offiziell mit der Forschung nach einem schnelleren und sichereren Verschlüsselungsstandard begann, um das veraltete und alternde DES zu ersetzen. Zwei belgische Kryptographen, Rijmen und Daemen, entwickelten erfolgreich einen Verschlüsselungsstandard, der in den kommenden Jahren in der Industrie de facto zum Einsatz kommen sollte. Im Jahr 2001 wurde dieser nach strengen Tests und hervorragenden Erfolgsquoten offiziell als Ersatz für DES angekündigt.

Da es sich um einen symmetrischen Algorithmus handelt, verwendet er denselben 128-, 192- oder 256-Bit-Schlüssel zum Ver- und Entschlüsseln von Daten. Aufgrund der geringen Rechenleistung, die zum Verschlüsseln von Daten verwendet wird, können die meisten modernen Laptops und Smartphones sie problemlos für die Datenverschlüsselung ausführen.

Mit der Zunahme der Bits nimmt auch die Verschlüsselungsleistung von AES zu. Um Ihnen eine Vorstellung davon zu geben, es würde ungefähr über 77 Milliarden Jahre dauern, bis Supercomputer von Google und mehreren anderen Technikgiganten zusammenarbeiten, um 128 Datenbits zu knacken. Stellen Sie sich vor, wie lange es dauern würde, eine 256-Bit-AES-Verschlüsselung zu knacken!

Und bisher wurde kein System das mit AES verschlüsselt ist geknackt, was es zum sichersten Standard für Regierungen, Militäreinheiten und Finanzinstituten weltweit macht!

Was ist die RSA-Verschlüsselung?

Der Name RSA ist nach den drei MIT-Wissenschaftlern Rivest, Shamir und Adleman benannt, die den Algorithmus 1977 entdeckten, fast zwei Jahrzehnte vor der Entdeckung des AES.

Es handelt sich um ein asymmetrisches Verschlüsselungstool, das im Gegensatz zu AES 2 Verschlüsselungscodes verwendet. Einer davon ist ein öffentlicher Schlüssel, der für jedermann zugänglich ist, und der andere ist ein privater Schlüssel, der nur für den vorgesehenen Empfänger der Daten bestimmt ist. Beide ergänzen sich bei der Entschlüsselung der Daten.

Aber was wirklich interessant ist, ist, dass der RSA-Algorithmus eine mathematische Formel verwendet, um die Daten zu verschlüsseln. d. h. Faktorintegration. Die zu verschlüsselnden Daten werden in eine große Zahl umgewandelt, die in die Macht des Schlüssels erhoben und mit dem Rest durch ein festes Produkt von zwei Primzahlen geteilt wird. Kurz gesagt, der öffentliche Schlüssel ist ein Produkt der Multiplikation von zwei großen Zahlen. Bislang ist die einzige Möglichkeit, die Daten zu entschlüsseln, die Kenntnis der 2 Primfaktoren der großen Zahl. Derzeit gibt es keine bekannte Methode zur Entschlüsselung von RSA über 768 Bit Schlüssellänge.

Die Verschlüsselung von Daten mit RSA ist eine ressourcenaufwändige Aufgabe und für die meisten Smartphones und Laptops nicht praktikabel, da sie die Geräte verlangsamt. Als solches wird es primär verwendet, um kleine Datenmengen zu verschlüsseln.

Was passiert, wenn RSA- oder AES-Daten kompromittiert werden?

Regierungen, Militärinstitutionen, Banken und Geheimdienste klassifizieren, speichern und verschlüsseln Daten meist mit AES. Wenn AES geknackt und/oder in irgendeiner Weise kompromittiert wird, würden die globalen Volkswirtschaften zusammenbrechen. Banken würden in Konkurs gehen, nationale Stromnetze könnten abgeschaltet werden usw., was die ganze Welt zum völligen Stillstand bringen würde. Daten, deren Verschlüsselung selbst mit AES-128 Bit erfolgt ist, wurden bislang noch nicht geknackt. Aus diesem Grund werden vertrauliche Daten mit AES verschlüsselt. Aber je größer die Schlüsselgröße in BIT, desto sicherer sind die Daten. Es ist daher empfehlenswert, AES immer mit einer Schlüssellänge von 128 oder 256 Bit zu verwenden.

Wenn also ein Ransomware-Angriff stattfindet, können nur Kriminelle Ihre Daten entschlüsseln, da sie über das Entschlüsselungstool verfügen.

Doch warum gibt es einen Anstieg der Ransomware-Angriffe?

Tja, wir möchten, dass Sie die bittere Wahrheit erfahren. Da AES- und RSA-Verschlüsselung so schwer zu knacken sind, verwenden Kriminelle tatsächlich die gleichen Verschlüsselungsstandards, um Ihre Daten zu verschlüsseln. Stellen Sie sich nur einmal vor, was passieren würde, wenn eine kriminelle Bande in den Besitz der nuklearen Abschusscodes käme und die Regierung bedroht.

Lassen Sie uns die Dinge für Sie ins rechte Licht rücken. Nehmen wir an:

Es würde über 77 Milliarden Jahre dauern, AES 512 zu knacken, auch wenn man alle Computer + Supercomputer der Welt zusammenbringen würde. Selbst dann gibt es keine Garantie, dass die Entschlüsselung erfolgreich erfolgen würde!

Dies bedeutet, dass genau die Technologie, die das Militär und Regierungen auf der ganzen Welt verwenden, um die Daten zu verschlüsseln, diejenige ist, die Hacker nutzen, um Ihre zu verschlüsseln, das System zu sperren und ein saftiges Lösegeld zu verlangen. In diesem Fall hätten nur die Angreifer, die Ihre Daten verschlüsseln, den Schlüssel zum Entschlüsseln. Fall abgeschlossen!

Da es leider keine Technologie gibt, welche diese Verschlüsselungsmethoden knacken kann, bleibt in den meisten Fällen nur die Möglichkeit, Experten mit den Angreifern professionell reden und mit ihnen verhandeln zu lassen. Obwohl das FBI die Zahlung von Lösegeld NICHT empfiehlt, würden wir Ihnen das Gegenteil nur dann empfehlen, wenn es für Ihr Unternehmen absolut notwendig ist, den Betrieb sofort wieder aufzunehmen.

Vergleichen wir einmal die Zeit, die zum Knacken von AES 128-Bit im Vergleich zu AES 512-Bit benötigt wird.

Knacken von AES 128-Bit:

Anders als die in Takten gemessene CPU-Geschwindigkeit wird die Geschwindigkeit eines Supercomputers in FLOPS (Floating point Operations Per Second) gemessen.

Im Durchschnitt hat ein Supercomputer die Fähigkeit, 10,51 Petaflops = 10,51 x 1015 Flops auszuführen

# Erforderliche FLOPS, um jede Kombination zu knacken: Ca. 1000

# der zweiten Kombinationen = (10,51 x 1015 ) / 1000 = 10,51 x 1012

# Sekunden im Jahr = 365 * 24 * 60 * 60 = 31536000

• Anzahl der Jahre, um AES 128-bit zu knacken = (3,4 x 1038 ) / [(10,51 x 1012 ) x 31536000]

= (0,323 x 1026 )/31536000

= 1,02 x 1018

= 1 Milliarde Jahre

Knacken von AES 512-Bit:

Wenn jeder Mensch auf dem Planeten 10 Computer besitzt (10 * 7 Milliarden = 70 Milliarden Computer) und jeder dieser Computer 1 Milliarde Schlüsselkombinationen pro Sekunde testen kann, würde es 77.000.000.000.000.000.000.000.000,000 Jahre dauern, um einen Verschlüsselungscode zu knacken!

Lassen Sie das auf sich wirken!

Oftmals werden bei einem Ransomware-Angriff die gesamten Produktions- und Montagelinien stillgelegt, was zur Entlassung Tausender Arbeitnehmer führt. Wenn das Lösegeld nicht bezahlt wird, besteht ein noch größeres Risiko, in Konkurs zu gehen. Wir unterstützen Sie dabei, sicherzustellen, dass eine Vereinbarung getroffen wird, bei der die Lösegeldsumme auf ein vernünftiges Niveau reduziert und verhandelt wird.

Ist die Zahlung einer kleinen Lösegeldsumme also sicherer, oder macht es Sinn, das gesamte Fließband stillzulegen und Tausende von Arbeitern zu entlassen?

Doch wie kann die Datensicherheit gewährleistet werden?

Nun, wo wir alle wissen, welche Technologie Kriminelle verwenden, um Ihre Daten zu verschlüsseln (AES und RSA!), lassen Sie uns über einen vollständigen ganzheitlichen Ansatz zur Datensicherheit sprechen. Wir möchten, dass Sie diese Punkte beachten:

- Sorgen Sie dafür, dass Sie neben den aktuellsten Antiviren-Programmen ein Backup der Daten an einem sicheren Ort gespeichert haben. Viele Ransomware-Programme sind so intelligent konzipiert, dass sie jegliche Sicherheit wie Firewallschutz und Antivirenprogramme umgehen und die Daten direkt verschlüsseln.

- Falls möglich, können Sie auch regelmäßige Backups offline speichern lassen, damit Sie sie im Falle eines Angriffs sicher wiederherstellen können.

- Deaktivieren Sie VSSAdmin und schalten Sie alle Remote-Desktop-Freigaben ab, wenn Sie sie nicht benötigen. Die meisten dieser Angriffe erfolgen, wenn der Remote-Desktop eingeschaltet bleibt.

- Wir alle wissen, wie erbärmlich die Sicherheit von Windows-Betriebssystemen ist. Verlassen Sie sich niemals auf offene Verbindungen, da Sie Eindringlinge, die online nach einer offenen IP suchen, einfach dazu einladen, sich zu verbinden und Ihre Systeme zu hacken, ohne dass Sie es überhaupt wissen.

Immer wieder haben Studien bewiesen, dass in Zeiten von Ransomware-Angriffen vor allem der Endbenutzer verantwortlich ist und nicht die gesamte Sicherheitsarchitektur, die für die Sicherheit der Systeme sorgt.

Zwar gibt es keine Garantie für die Datensicherheit, selbst wenn alle Richtlinien befolgt werden, doch zumindest minimieren Sie so die Wahrscheinlichkeit, dass Ihre Daten kompromittiert werden. Kontaktieren Sie uns für weitere Informationen und eine Beratung zur Ransomware-Datenwiederherstellung.

Sie sehen gerade einen Platzhalterinhalt von Wistia. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen